- Home

- セキュリティに関するガイド

- 世界中の防犯カメラが丸見えの「Insecam」はプライバシー侵害?不正アクセス禁止法?

BLOG

1.262016

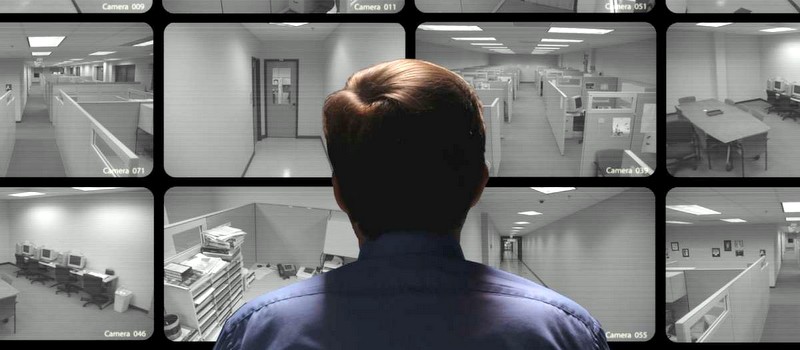

世界中の防犯カメラが丸見えの「Insecam」はプライバシー侵害?不正アクセス禁止法?

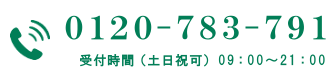

Googleで「Insecam」と画像検索をすると、下記のような画像が検索されます。

自宅内を映す防犯カメラ、裸の女性がリビングで寛ぐ様子、父と娘が家族団欒でテレビを見る様子、更衣室とみられる場所で女性が着替える防犯カメラの映像。

これは、日本を含めた全世界の防犯カメラの一部映像で、その映像が誰でも見られるWEBサイト「Insecam(インセカム)」によって生中継されているものです。日本でも、1月21日辺りからニュースに取り上げられています。

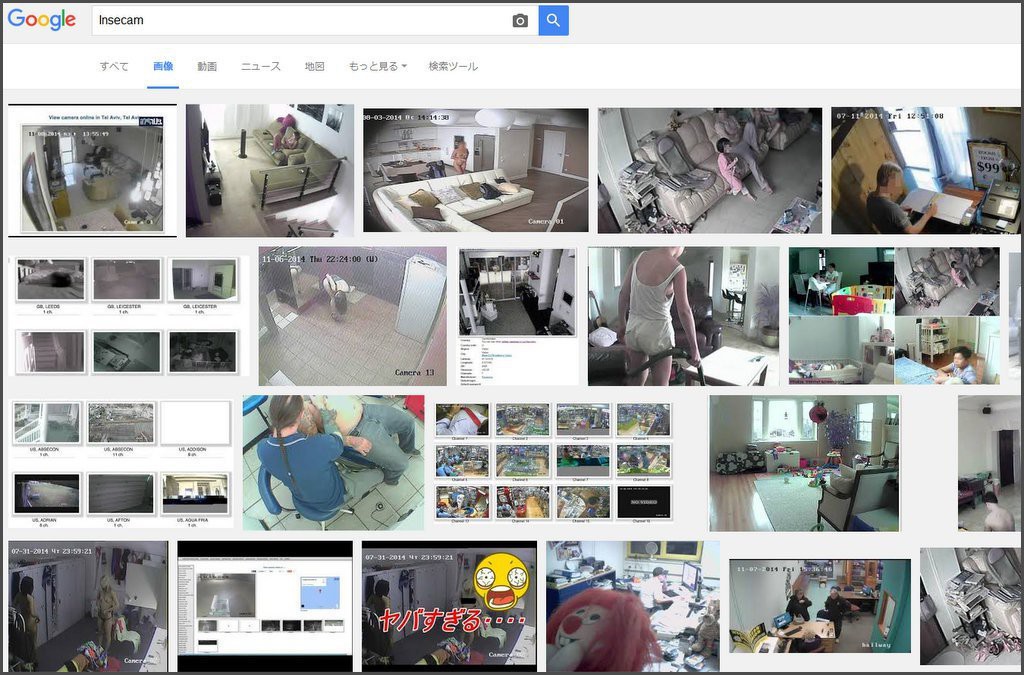

世界中の防犯カメラ映像が誰でも見られるWEBサイト「Insecam」ですが、どのようにして防犯カメラの映像にアクセスしているのでしょうか?

それは、クローラと呼ばれるプログラムが関係していることがわかりました。

このクローラとは、簡単にいうとインターネットのウェブ上を徘徊するロボットのことです。ウェブ上を周回しながら、文章や画像を定期的に取得することでデータベース化させています。インターネット上でさまざまな情報を閲覧できるのは、このクローラーのおかげだというわけです。

「Insecam」はこのクローラを使い、インターネットに接続された防犯・監視カメラを探し出しているのです。そして情報を取得されてしまった防犯カメラの記録が、世界中に公開されてしまっているのです。

誰でも見られる状態ということは、常にプライバシー侵害の危険にさらされているということなります。

しかしこの問題は、プライバシー侵害という個人の枠をも超える危険性を孕んでいます。

ウェブ上の文書や画像などを周期的に取得し、自動的にデータベース化するプログラム。「ボット(Bot)」・「スパイダー」・「ロボット」とも呼ばれる。主にGoogle、Bingといった大手検索エンジンのデータベース作成に用いられるほか、統計調査の目的にも利用される。近年では電子メールアドレス収集業者などもクローラを利用して、スパムメールの送信効率を上げる目的で利用されている。

もし、店内の映像から場所(住所)が発覚すれば、防犯カメラの映像を見て誰もいないと確認してから盗みに入ったり、コンビニでは客がいないことを確認して強盗に及ぶことも可能となってしまいます。

つまり、泥棒は何も危険も侵さずに、家にいながら下見をすることができてしまうのです。

これは犯罪に利用される可能性が高く、危惧されます。

防犯カメラの中には、店内の様子がはっきと分かるように設置されているものもあります。

もし銀行の中身が丸見えだったら?警備員の配置や金庫の位置まで把握されてしまいます。こうした映像が生中継で流出している場合、警備員の有無や人数、店内の物の配置なども外部に筒抜けの状態となり、個人のプライバシーから強盗などの凶悪犯罪を誘発する危険性があります。

この記事の目次

Insecam(インセカム)はプライバシーの侵害じゃないの?

不特定多数の人が通行する街中やコンビニに設置された防犯カメラの映像では、プライバシー権侵害の主張は難しいと思われます。しかし、病院や歯科医院の診察室、浴場の更衣室などであれば、そのカメラの管理者を訴えることができる可能性があります。

ロシアのInsecam(インセカム)に対してということではなく、防犯カメラを設置している各店の管理者に対して義務と責任が生じてきます。カメラの設置場所、映っている内容、管理者のパスワード設定の有無によりますが、プライバシー権の侵害になる可能性は十分にあると思われます。

本来、不特定多数の人に見られることを想定されていないものが公開されているわけですから、IDとパスワードを初期設定のまま使用していたり、他の人が撮影されたものを見ることができる状態でカメラを設置している管理者には、プライバシー権侵害の観点でいえば過失があるといえるでしょう。

不正アクセス禁止法には引っかからないの?

不正アクセス禁止法の観点からみれば、非常に際どいラインといえます。

【不正アクセスになる要件】

- ネットワークに接続されているコンピュータであること。

- ネットワークを通じてコンピュータへのアクセスが行われたものであること。

- 他人の識別符号(ID・パスワード、指紋、音声など)またはアクセス制御機能による特定利用の制限を免れることができる情報または指令が入力されたものであること。

- アクセス制御機能によって制限されている特定利用をすることができる状態にさせたものであること。

問題は要件3で、「1234」など誰でも思いつく単純な初期設定のIDとパスワードを、識別符号またはアクセス制御を管理する機能として認めるかどうかが問題視され、専門家の間でさまざまな意見が聞かれます。

「1234の単純なパスワードなど、アクセス管理者(実際の利用者)と他人(第三者)とを区別して、識別することができるのか」

「1234の単純なパスワードが初期設定という、セキュリティレベルがゼロに等しい状態で第三者からのアクセスを、制御する機能として認めるのか」

といった論点があります。

どちらにせよ、前提として誰でもアクセスできる状態下で第三者にアクセスされた場合は、この法律を適用することはできません。

そもそも、今回のケースは外国(ロシアのウェブサイト)での行為になりますので、日本の「不正アクセス禁止法」で取り締まれる可能性は極めて低いと思われます。

防犯カメラが覗かれない具体的な対策は?

このWEBサイトで公開されている世界中の防犯カメラには、ある共通点があります。

それはパスワードです。

防犯カメラには、管理者や所有者のみがアクセスできるようにパスワードを設定することが必要です。

しかし、この問題で流出した防犯カメラのパスワードは購入時に設定されている「初期設定」のままだったのです。流出した映像の中には「パナソニック」や「ソニー」といった国内メーカーも名を連ねています。初期設定のパスワードは、その多くが「Password」・「1234」・「admin」と各社共通しています。

買ったままの状態、いわゆる「工場出荷時」のユーザー名、パスワードを変更せずに使っていたために、Insecamはそこを狙い、世界中の防犯カメラ映像を生中継できるようなWEBサイトを立ち上げたわけです。

対策としては、Insecamのクローラにアクセスさせないために、初期設定のパスワードを変更することが有効となります。各メーカー、各防犯カメラで手順が異なりますが、設定画面で「ユーザー認証」を「off」あるいは「未登録ユーザーを許可」と設定している場合、誰でもアクセスできる状態になり危険です。

ユーザー認証の設定を「on」または「未登録ユーザーを禁止」 とし、容易に推測できないようにユーザー名・パスワードの設定が必要です。

単純に「1234」から「3412」とするだけでも有効ですが、「s213」のようにアルファベットと数字を組み合わせて設定することをオススメいたします。

防犯カメラの管理者がパスワードの初期設定を変更することも大切ですが、各個ごとにランダムなパスワードを設定済みで販売するなど、メーカー側にも対策が求められるのかもしれません。

ニュースで取り上げられて着実に減ってきた!

弊社が発見した当初の1月20日では、日本の防犯カメラ数は6,965件でしたが、ニュースで取り上げられるようになってからは-1,700件で着々と減ってきました。各企業がID・パスワードの設定を行ったことで、無断に公開されなくなったためと思われます。

1月20日 12時:6,965件

1月21日 12時:6,251件

1月22日 12時:5,778件

1月23日 12時:5,629件

1月24日 12時:5,540件

1月25日 12時:5,327件

1月26日 12時:5,265件(ニュース前より1,700減)

ちなみに、2014年11月にロシアで立ち上げられたこの「Insecam」ですが、イギリス政府はロシア当局にこのサイトを閉鎖するよう求めたようですが、それから1年以上が経ち、よりパワーアップして現在も運営されています。

ソニー – 管理者の名前(ID)とパスワードを忘れてしまった。 管理者設定メニューに入れない。

https://qa.support.sony.jp/solution/S1110278025538/?p=&q=&rt=qasearch&srcpg=professional